原文:

https://docs.google.com/presentation/d/1dYmdqZh-8JJ-FV20dtAz4VTLshDNBIhpGvfr4xv0OiA/mobilepresent?slide=id.g915c44e977_0_199

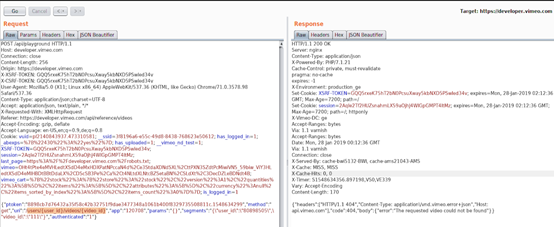

在vimeo的一次测试里,我发现了一个如下的数据包。

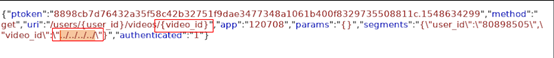

可以看到URI参数里存在两个参数,在segments里有对应的参数。

可以猜测一下拼接完的URL为api.vimeo.com/user/8089858/videos/111。如果我们修改video_id为../../../

那么这个请求就会变为api.vimeo.com

但是还是没有啥用啊。我们还是在api.vimeo.com里。

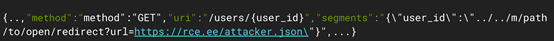

让任意URL跳转再次伟大

在2年的渗透过程中,我收集了很多URL跳转。我们将video_id修改为跳转的路径

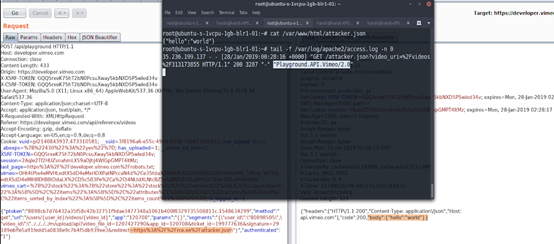

那么就会产生一个ssrf.

因为这个服务是Google云上的。所以可以请求元数据。

译者按:

作者找到了一个可控的path的SSRF,但是一般来讲没啥用,因为无法控制host部分。但是巧妙的通过了一个同域名任意URL跳转,重新组成了一个SSRF。

本文迁移自知识星球“火线Zone”