原文:

https://mikey96.medium.com/cloud-based-storage-misconfigurations-critical-bounties-361647f78a29

大约一年半前,我开始和一个朋友一起研究基于云的存储。设置这些存储容器(无论是AWS S3存储桶,Azure Blob还是Google存储桶)背后的过程使我立即着迷。该过程仅涉及一系列复选框,这些复选框控制着容器的配置。我和我的朋友注意到在此过程中犯错误很容易,尤其是如果您不知道每个选项的含义以及配置错误的后果时。

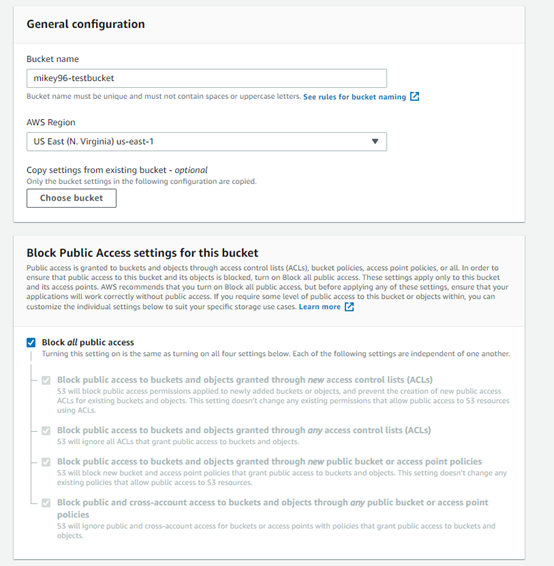

我 最初的想法是,我将开发一种工具,使我可以快速扫描大量S3存储桶并查找这种错误配置。一个非常简单的工具是用python编写的,它使我可以对* .s3.amazonaws.com进行子域枚举,并遍历枚举的域以查找已启用的目录列表,这很好地指示了S3存储桶配置错误。您可以在下面看到正确和错误配置的S3存储桶之间的区别。

正确配置的专用存储桶

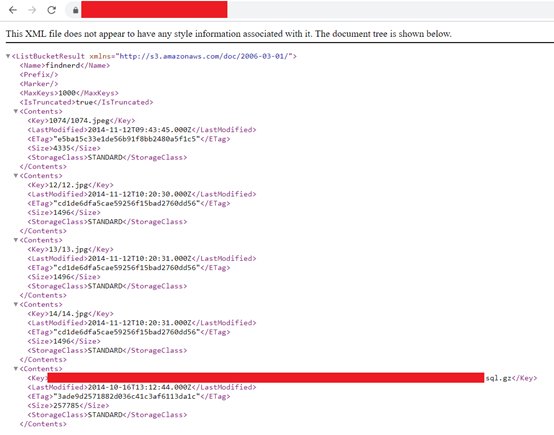

错误配置的包含SQL备份的专用存储桶

该工具的构建非常简单,因为它易于区分正确配置和错误配置的存储桶。同样,由于在大多数这些配置错误的存储桶中都启用了目录列表,因此很容易解析我可能感兴趣的任何文件扩展名和关键字。我们在扫描功能中实现的常见扩展名和关键字是:sql,sql.gz,backup.zip,backup.gz,backup.tar,backup.tar.gz等。

上面的第二张图片显示了一个误配置的存储桶(包含与我们的关键字/扩展名匹配的敏感敏感文件)的真实正面命中情况。您可以看到存在sql.gz文件,在这种情况下,该文件是SQL数据库的备份。这些文件中通常包含敏感信息,包括帐户数据,密码和PII。

一旦我完成了该工具的开发并分析了前几次扫描的数据,我决定进行更多的研究,以尝试扩大攻击面并找到更多的存储桶进行扫描。这样做之后,我偶然发现了https://buckets.grayhatwarfare.com/,它基本上为我完成了工作。对于该研究领域而言,该站点简直令人难以置信,它目前已扫描并索引了347683个S3存储桶,同时还对24444个Azure Blob进行了扫描和索引。Grayhat是一个用户友好的Web应用程序,它允许您使用关键字和扩展名搜索索引数据,这与我最初对类固醇的简单python脚本非常相似。我应该补充一点,Grayhat还附带了一个非常有用的API!

https://buckets.grayhatwarfare.com/

现在解决了攻击面的最初问题,我决定充分利用Grayhat及其API。我更改了方法来创建python工具,该工具将允许我使用API发出大量请求,并过滤包含有趣文件的存储桶/ blob。我还将使用以下命令检查我报告的任何存储桶是否可写:aws s3 cpproof.txt s3:// [BUCKET_NAME]-no-sign-request。这通常会进一步增加影响,因为您可以将恶意文件托管在公司存储上,甚至只是将其运行在昂贵的AWS账单上。绝对是您可以尝试的任何有赏金计划的存储桶的选择!

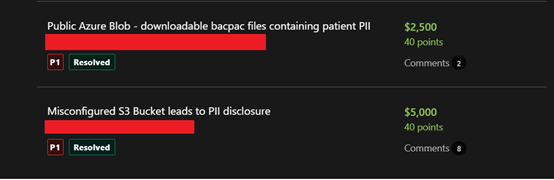

这样做给我带来了极大的好运,这给Bugcrowd带来了两个关键的赏金(见下文)。我不仅因赏金计划中存在的这两项而获得奖励,而且大约有15家公司私下给了我现金奖励,这对我的负责任公开非常感激。我仍然与这些公司中的少数几个保持联系,并对它们添加到平台中的新功能进行例行测试,以确保它们的安全性。这项研究对我而言是与公司建立关系并发展经验的好方法。我强烈推荐给任何有兴趣的人!

译者按:

又是bucket错误配置。这就相当于遍历目录啊。如果全部是img,js还好。问题是SQL备份,敏感的文件也有。在迁移到云上的时候,一定要仔细研究配置,不能全部公开。不然和chmod+777又有什么区别呢。

本文迁移自知识星球“火线Zone”