前言

这是分享一次省级HVV的实战经验,总的来说还是第一次比较特殊的从打点到拿下内网机器的一个步骤,假说不考虑近源攻击以及钓鱼攻击的手段,相对于传统的漏洞攻击突破边界来说,这个分享就显得很有趣,为了防止被同行发现是哪里的演习,所以前面的截图打码会比较严重。

防火墙为弱口令

突破边界

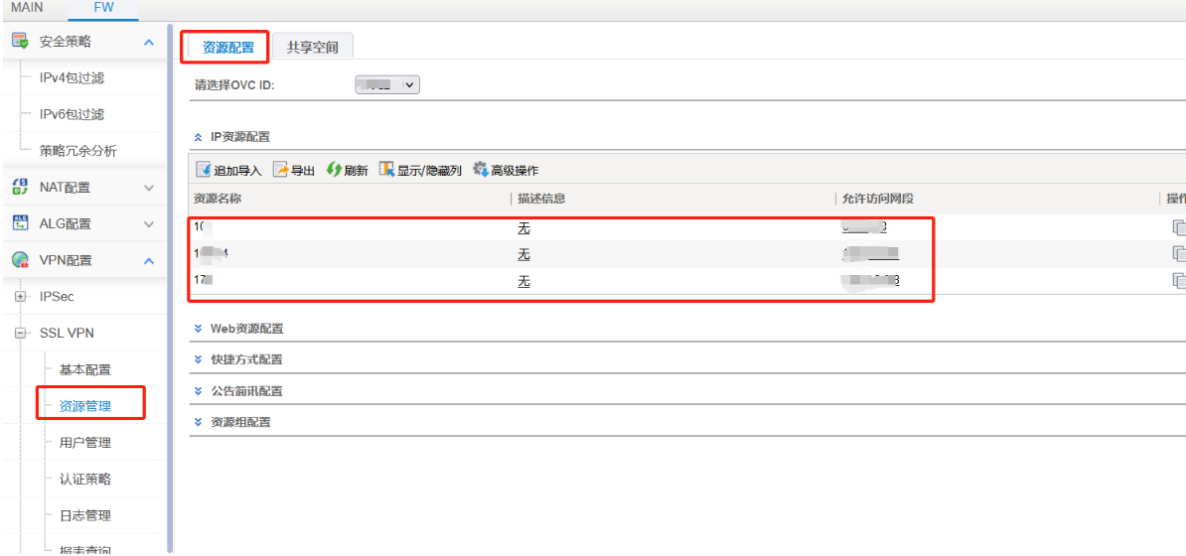

- VPN默认地址池,配置后的子网ip

2.0.1.2/24,界面定制选择默认系统模板

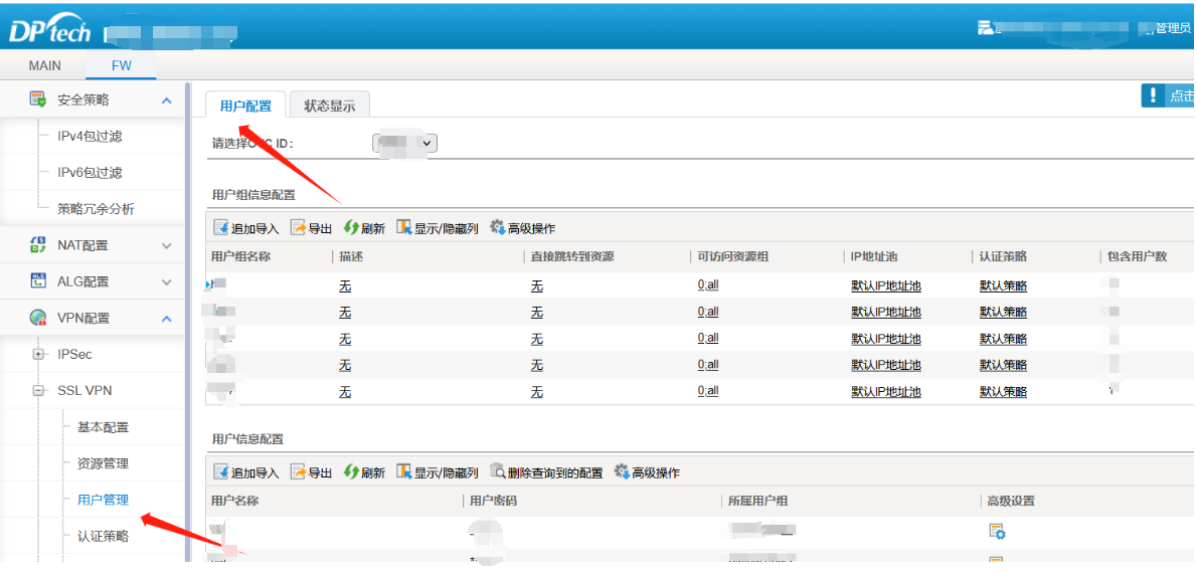

添加用户,配置资源以及添加用户组

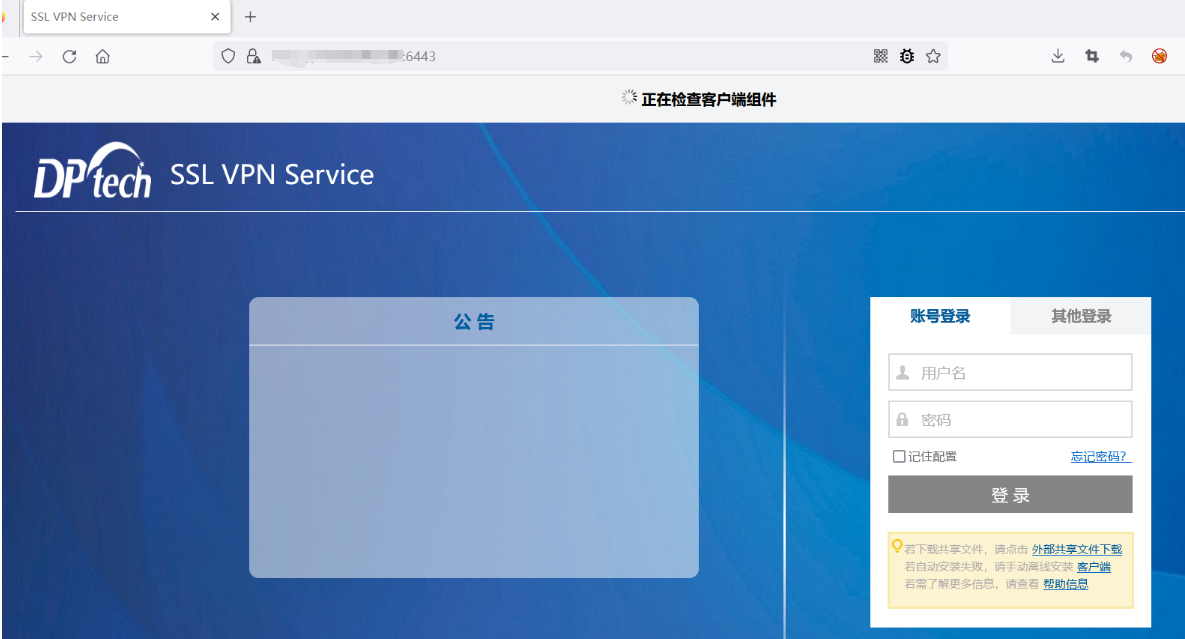

提交完成配置,测试访问

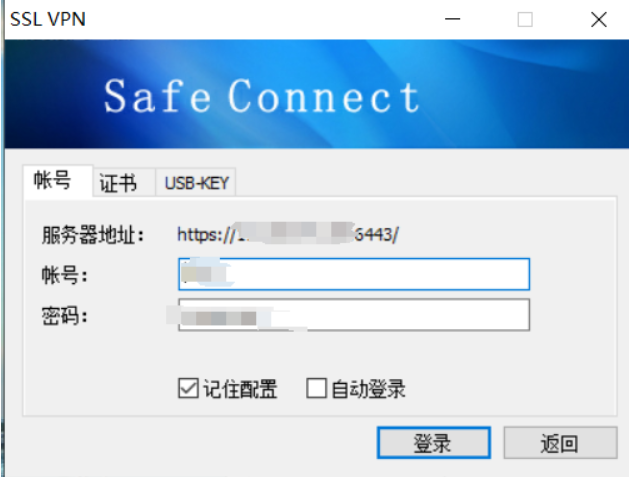

使用配置的用户名以及密码登录,也可使用客户端SSLVPN进行登录。

登录成功获取资源列表

内网横向

VPN的隧道相较于其它的隧道来讲是最简单最直接最好用的隧道,全局代理直接用工具就可以直接使用了,利用前期搜集到的接口信息,以及外链内网地址基本上可以确定内网的范围。

我很相信大佬们的指纹识别能力,所以这里放的html源码内容很少,包括标签字符串也需要打码。

这里我对内网攻击的思路是这样的

- 使用ICMP命令即

ping探测存活网段

- 低速率探测8443以及80端口资产探测是否存在安全设备,尤其是态感以及探针

在1、2步骤的搜集下,YQ这么有钱竟然内网连个IPS都没有,防火墙的IPS和IDS的模块都没有买,一度让我觉得是不是踩到蜜罐了。硬着头皮也得继续往下,因为这台防火墙的是属于公网的大C段,但是确实能ping到泄露的那么多内网地址,可以继续向下尝试一下。把所有的接口探测结束,发现网段很多,也有很多资产。

结果

最后单单业务系统拿下一千多个,服务器将近100台,数据库近百个。蜜罐的话应该做不到这么👍,这个网络结构确实很大。然后我就分析了这家企业的网络架构,因为里面涉及BJ总部的部分数据。

梳理网络拓扑

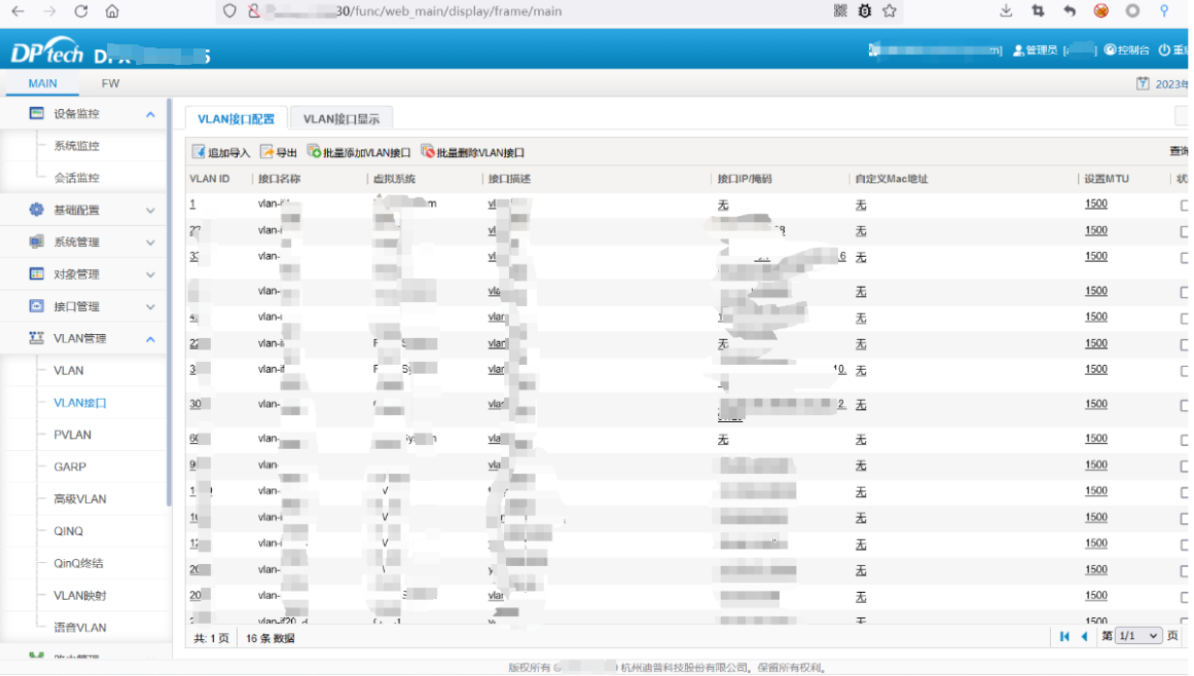

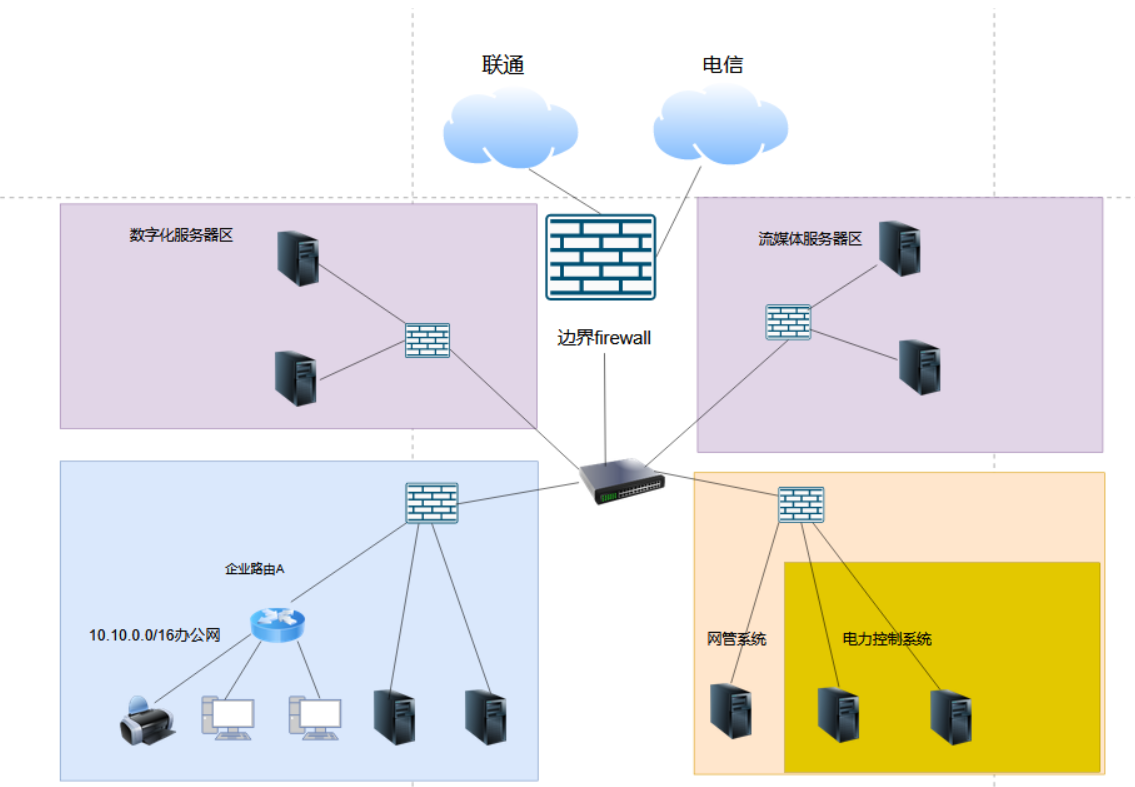

从进入内网扫描确认目标单位的网段。根据1、2步骤内网的拓扑情况已经可以确定。加上边界的防火墙该单位的内网一共是五台迪普的防火墙,这里我推测是分为不同的安全域。

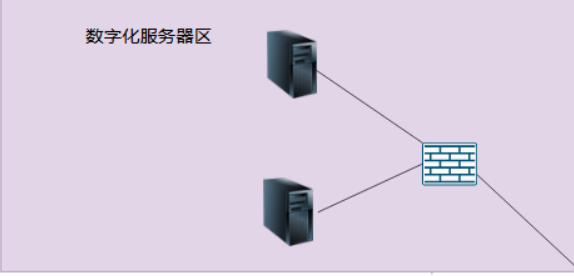

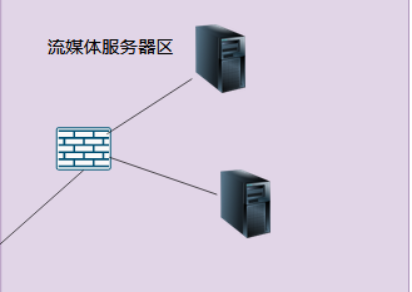

几个区域的名字是根据对应网段的服务器的数据确定的

主要存放数字化相关的业务服务器

主要存放实时的媒体流数据

剩下的两个区域分别为办公网以及网管区域,因为涉及很多网管系统

根据防火墙的各个划分的vlan可以确定办公网以及业务内网的大致拓扑为

小结

总之在打红队时,不要放过任何一个C段,也不要忽略任何一个很微小的信息泄露,在整个流程中每一个环节都显得尤其重要。