接上一文,攻防env搭建的时候顺手整理一下一些命令以及条件使用,发现了一些之前没有注意的内容,尽量内容系统化

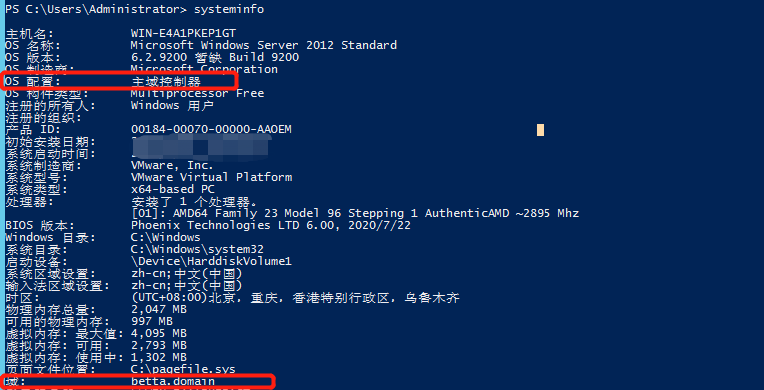

域控DC端

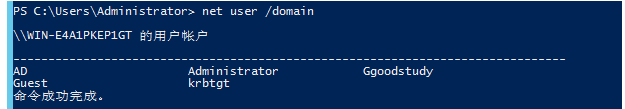

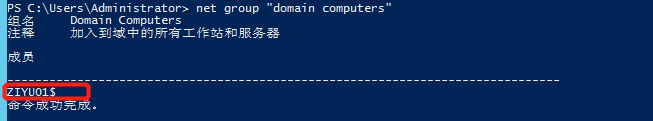

查询域内主机

net group "domain computers"

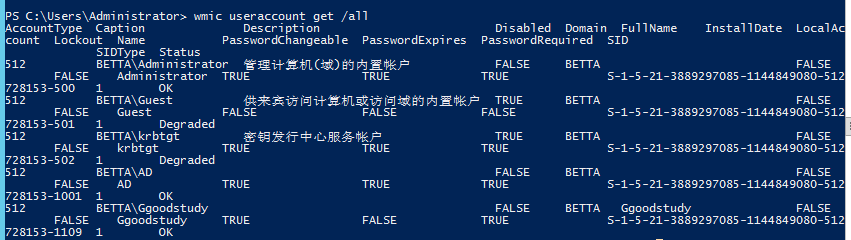

wmic useraccount get /all //获取域内用户详细信息,但是无密码

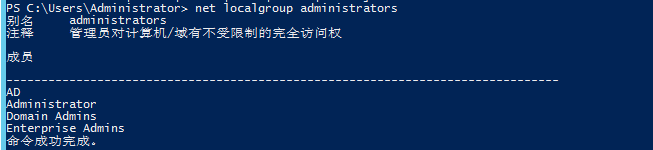

net localgroup administrator //查询本地管理组用户

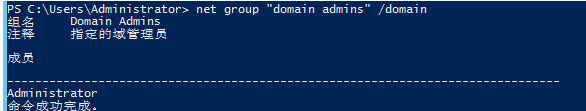

net group "domain admins" /domain //查询默认管理员组内用户

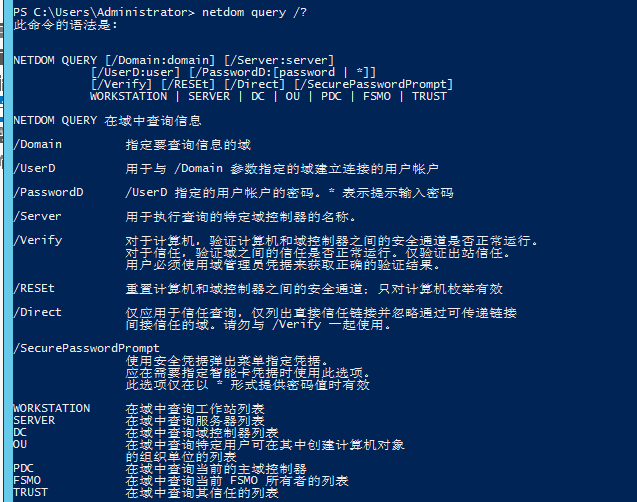

子域服务器

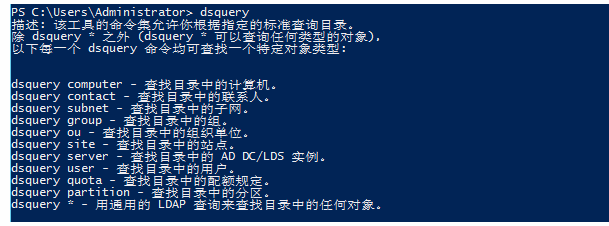

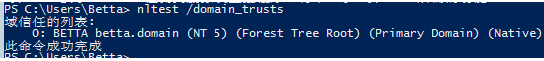

nltest /domain_trusts //获取域信任信息

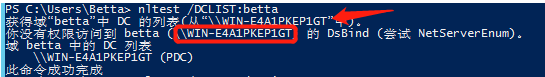

nltest /DCLIST:betta //获取域控主机的主机名

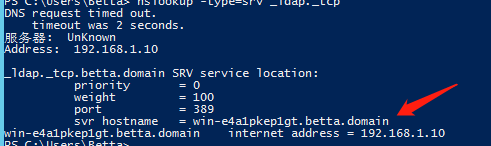

nslookup -type=srv _ldap._tcp //获取域控主机名